1/6ページ

ダウンロード(4.4Mb)

あらゆるシステムのセキュリティ監視を実現 クラウド時代のスピードと柔軟性を兼ね備えた 「SOC as a Service」

すべての企業の助けとなる「SOC as a Service」

サイバー攻撃による被害が毎日のように報じられるなかで、対策を強化する必要性を実感している企業は多いでしょう。セキュリティ対策で難しい点は、単純に機器などのソリューションを導入しただけでは十分な効果を発揮できないことにあります。企業の安全を守るには、日々発せられるセキュリティ関連のアラートを監視しながら新しい脅威をいち早く検知し適切に対処していく、継続的なオペレーションが欠かせません。しかしながら、専門的な知見を備えて常に対処できる体制を社内に構築するには、膨大な費用と時間が必要です。そうした企業の救世主となるのが “SOC as a Service”として自由度が高く、かつスモールスタートできるセキュリティ監視サービスです。

◆詳細はカタログをダウンロードしご覧いただくか、お気軽にお問い合わせ下さい。

このカタログについて

| ドキュメント名 | セキュリティ監視サービス SOC as a Service |

|---|---|

| ドキュメント種別 | ホワイトペーパー |

| ファイルサイズ | 4.4Mb |

| 登録カテゴリ | |

| 取り扱い企業 | 株式会社SHIFT (この企業の取り扱いカタログ一覧) |

この企業の関連カタログ

このカタログの内容

Page1

あらゆるシステムのセキュリティ監視を実現

クラウド時代のスピードと

柔軟性を兼ね備えた

「SOC as a Service」 ファイアウォール EDR

すべての企業の助けとなる「SOC as a Service」

サイバー攻撃による被害が毎日のように報じられるなかで、対策を強化する必要性を実感している企業は多いで IDS/IPS WAF

しょう。セキュリティ対策で難しい点は、単純に機器などのソリューションを導入しただけでは十分な効果を発揮で

きないことにあります。企業の安全を守るには、日々発せられるセキュリティ関連のアラートを監視しながら新しい

脅威をいち早く検知し適切に対処していく、継続的なオペレーションが欠かせません。しかしながら、専門的な知見

を備えて常に対処できる体制を社内に構築するには、膨大な費用と時間が必要です。そうした企業の救世主とな

るのが “SOC as a Service”として自由度が高く、かつスモールスタートできるセキュリティ監視サービスです。

Page2

あらゆるシステムのセキュリティ監視を実現

クラウド時代のスピードと柔軟性を兼ね備えた「SOC as a Service」

すべての企業の助けとなる「SOC as a Service」

1 「機器導入は始まり」に過ぎない 社内環境を安全に保つことが使命な情報システム部員やセ

セキュリティ対策の世界 キュリティ担当者は、テレワーク環境を無防備のままにしてお

けないことを、もちろんよくわかっています。そこで既存の対策

新型コロナウイルスが世界的に流行したことで、我々の働く に加え、エンドポイントの挙動を監視して脅威をいち早く検知

環境は大きく変化しました。オフィスに出社して働くのが当たり して対処する「EDR」(Endpoint Detection and Response)

前というスタイルから、自宅だけでなくカフェや旅行先など、ど や、ユーザーからリモートアクセスの要求がある度に資格や端

こでも仕事ができるテレワークが当たり前になりました。オフィ 末のセキュリティ状態を検証して接続を許可する「ゼロトラスト

スへの出社が完全になくなることはないでしょうが、生産性の ネットワークアクセス」(ZTNA)といった新しいセキュリティソ

向上や労働力の活用といった意味で場所を問わない自由な働 リューションを導入する動きが進んでいます。

き方を求める声は今後も強まるはずです。 最大の問題は、これらの製品から通知されるアラートにどう

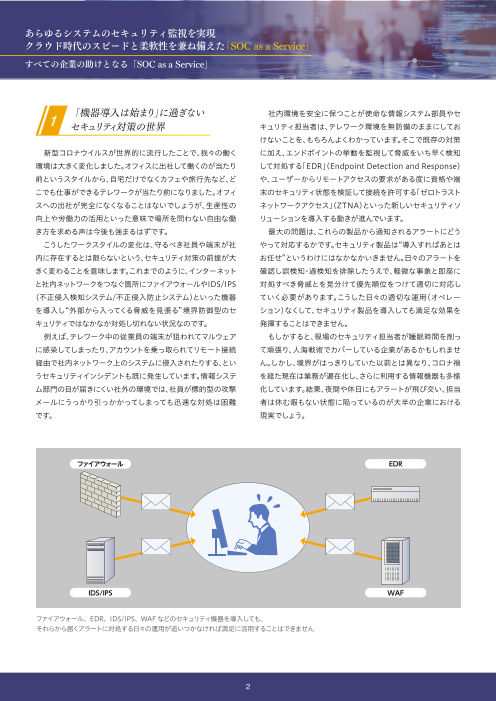

こうしたワークスタイルの変化は、守るべき社員や端末が社 やって対応するかです。セキュリティ製品は“導入すればあとは

内に存在するとは限らないという、セキュリティ対策の前提が大 お任せ”というわけにはなかなかいきません。日々のアラートを

きく変わることを意味します。これまでのように、インターネット 確認し誤検知・過検知を排除したうえで、軽微な事象と即座に

と社内ネットワークをつなぐ箇所にファイアウォールやIDS/IPS 対処すべき脅威とを見分けて優先順位をつけて適切に対応し

(不正侵入検知システム/不正侵入防止システム)といった機器 ていく必要があります。こうした日々の適切な運用(オペレー

を導入し“外部から入ってくる脅威を見張る”境界防御型のセ ション)なくして、セキュリティ製品を導入しても満足な効果を

キュリティではなかなか対処し切れない状況なのです。 発揮することはできません。

例えば、テレワーク中の従業員の端末が狙われてマルウェア もしかすると、現場のセキュリティ担当者が睡眠時間を削っ

に感染してしまったり、アカウントを乗っ取られてリモート接続 て頑張り、人海戦術でカバーしている企業があるかもしれませ

経由で社内ネットワーク上のシステムに侵入されたりする、とい ん。しかし、境界がはっきりしていた以前とは異なり、コロナ禍

うセキュリティインシデントも既に発生しています。情報システ を経た現在は業務が遍在化し、さらに利用する情報機器も多様

ム部門の目が届きにくい社外の環境では、社員が標的型の攻撃 化しています。結果、夜間や休日にもアラートが飛び交い、担当

メールにうっかり引っかかってしまっても迅速な対処は困難 者は休む暇もない状態に陥っているのが大半の企業における

です。 現実でしょう。

会社

機器のアラートやログを24時 全体の司令塔としてインシデ

ファイアウォール EDR 間体制で監視し必要に応じて 経営陣 ント発生時に経営陣や社内外

CSIRTにエスカレーションする と調整し事態の収束に当たる

CSIRT 社外

SOC 事業部門 事業部門

IDS/IPS WAF

ファイアウォール、EDR、IDS/IPS、WAFなどのセキュリティ機器を導入しても、

それらから届くアラートに対処する日々の運用が追いつかなければ満足に活用することはできません

2

Page3

あらゆるシステムのセキュリティ監視を実現

クラウド時代のスピードと柔軟性を兼ね備えた「SOC as a Service」

すべての企業の助けとなる「SOC as a Service」

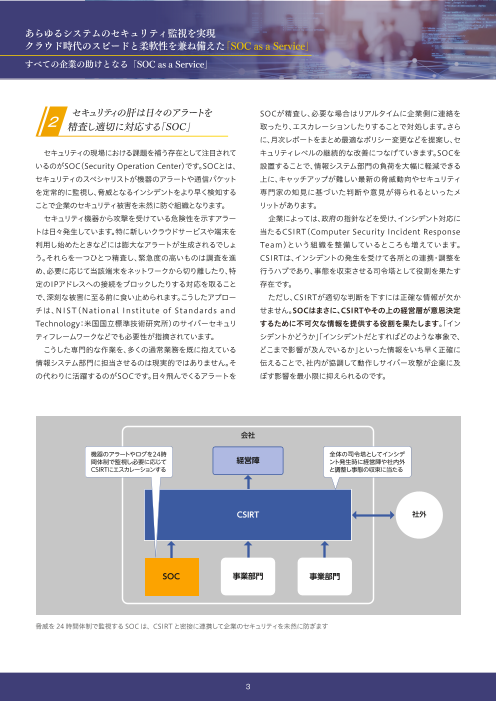

セキュリティの肝は日々のアラートを SOCが精査し、必要な場合はリアルタイムに企業側に連絡を

2 精査し適切に対応する「SOC」 取ったり、エスカレーションしたりすることで対処します。さら

に、月次レポートをまとめ最適なポリシー変更などを提案し、セ

セキュリティの現場における課題を補う存在として注目されて キュリティレベルの継続的な改善につなげていきます。SOCを

いるのがSOC(Security Operation Center)です。SOCとは、 設置することで、情報システム部門の負荷を大幅に軽減できる

セキュリティのスペシャリストが機器のアラートや通信パケット 上に、キャッチアップが難しい最新の脅威動向やセキュリティ

を定常的に監視し、脅威となるインシデントをより早く検知する 専門家の知見に基づいた判断や意見が得られるといったメ

ことで企業のセキュリティ被害を未然に防ぐ組織となります。 リットがあります。

セキュリティ機器から攻撃を受けている危険性を示すアラー 企業によっては、政府の指針などを受け、インシデント対応に

トは日々発生しています。特に新しいクラウドサービスや端末を 当たるCSIRT(Computer Security Incident Response

利用し始めたときなどには膨大なアラートが生成されるでしょ Team)という組織を整備しているところも増えています。

う。それらを一つひとつ精査し、緊急度の高いものは調査を進 CSIRTは、インシデントの発生を受けて各所との連携・調整を

め、必要に応じて当該端末をネットワークから切り離したり、特 行うハブであり、事態を収束させる司令塔として役割を果たす

定のIPアドレスへの接続をブロックしたりする対応を取ること 存在です。

で、深刻な被害に至る前に食い止められます。こうしたアプロー ただし、CSIRTが適切な判断を下すには正確な情報が欠か

チは、NIST(National Institute of Standards and せません。SOCはまさに、CSIRTやその上の経営層が意思決定

Technology:米国国立標準技術研究所)のサイバーセキュリ するために不可欠な情報を提供する役割を果たします。「イン

ティフレームワークなどでも必要性が指摘されています。 シデントかどうか」「インシデントだとすればどのような事象で、

こうした専門的な作業を、多くの通常業務を既に抱えている どこまで影響が及んでいるか」といった情報をいち早く正確に

情報システム部門に担当させるのは現実的ではありません。そ 伝えることで、社内が協調して動作しサイバー攻撃が企業に及

の代わりに活躍するのがSOCです。日々飛んでくるアラートを ぼす影響を最小限に抑えられるのです。

会社

機器のアラートやログを24時 全体の司令塔としてインシデ

ファイアウォール EDR 間体制で監視し必要に応じて 経営陣 ント発生時に経営陣や社内外

CSIRTにエスカレーションする と調整し事態の収束に当たる

センター型SOCサービス SOC as a Service

マルチベンダー対応 △(指定ベンダーのみ) ◎(基本的に全ベンダーに対応可能)

CSIRT 社外 マルチクラウド対応 △(指定クラウドのみ) ◎(基本的に全クラウドに対応可能)

セキュリティ機器 基本的に指定製品のみ 導入済み製品・サービスを含め対応可能

導入のハードル やや高い 低い

SOC 事業部門 事業部門 費用 やや高い 必要最低限からスモールスタート

IDS/IPS WAF

脅威を24時間体制で監視するSOCは、CSIRTと密接に連携して企業のセキュリティを未然に防ぎます

3

Page4

あらゆるシステムのセキュリティ監視を実現

クラウド時代のスピードと柔軟性を兼ね備えた「SOC as a Service」

すべての企業の助けとなる「SOC as a Service」

使いたい製品が使えない? 担当するという位置づけでした。

3 既存SOCサービスが抱える課題 これらのSOCサービスは「運用監視サービス」「マネージド

サービス」などと呼ばれることもあり、基本的にはセキュリティ機

重要度が増すSOCですが、自社内でプライベートSOCを立 器の導入とセットの形で提供する形です。セキュリティ専業企業

ち上げるのは容易ではありません。サイバー攻撃は国境を越え はもちろん、システムインテグレーターが付加サービスの一環と

て昼夜関係なく実行されており、24時間365日体制での監視 して提供するケースもあります。あらかじめ定めたSLA(Service

が必要となります。そのために二交代制あるいは三交代制で監 Level Agreement)に従って監視業務を肩代わりし、定例レ

視する人員を確保し、さらに深刻な事態が発生した時に適切 ポートを提供することで、多額の投資や運用負荷をかけることな

な判断を下せるアナリストを採用するのは非常にハードルが くセキュリティ運用を実現できるメリットがありました。

高くなります。 しかし、センター型SOCサービスには課題がありました。最

セキュリティ人材は慢性的に不足しており、採用や体制構築 大の問題は、対象とするセキュリティ製品が限定されている点

は常に課題となっている状態です。そのうえで、各種機器を監 です。サービスを提供する事業者によって「ファイアウォールな

視するためのアセットや設備を整えるとなると億単位の投資 らばA社とB社の製品だけ」「IDS/IPSはC社の製品だけ」とい

が必要となり、よほど大規模な企業、あるいは絶対に停止して う具合に監視できる機器が限られていたのです。そのため、本

はならない重要インフラを担う企業でなければプライベート 当は導入したい機器があっても使えなかったり、すでに他の機

SOCを実現するのは難しいのが現実でしょう。 器を利用していてもそのまま既存資産を生かしたりすることは

そこで注目されているのが、サードパーティが提供するセン 困難でした。

ター型のSOCサービスです。実はセンター型のSOCサービス そこで登場したのが、利用するセキュリティ機器を問わずに

は、国内でも企業のインターネット利用が始まった約20年前 外部から監視をする「SOC as a Service」(SOCaaS)という

から提供されていました。当初は、ネットワークの運用監視を サービスです。オンプレミス環境に導入してきた従来のセキュ

通して安定稼働を担うNOC(Network Operation Center) リティ製品はもちろん、続々と提供され始めているクラウド型

という役割から始まり、ファイアウォールやIDS/IPS、WAF の製品やサービスにも幅広く対応できます。このため、自社の

(Web Application Firewall)といったネットワークセキュリ 環境に合わせた適切なセキュリティ製品を選んで、既存の投資

ティ機器の導入とセットでセキュリティ面について運用監視を を無駄にせずに済むのです。

会社

機器のアラートやログを24時 全体の司令塔としてインシデ

間体制で監視し必要に応じて 経営陣 ント発生時に経営陣や社内外

CSIRTにエスカレーションする と調整し事態の収束に当たる クラウドサービス/セキュリティ製品 顧客(システム管理者 / CSIRT)

センター型SOCサービス SOC as a Service MSS ログ連携

マルチベンダー対応 △(指定ベンダーのみ) ◎(基本的に全ベンダーに対応可能) 共通ログコレクタ 報告 サポート 緩和

CSIRT 社外 ①ログ送信の切替不要

マルチクラウド対応 △(指定クラウドのみ) ◎(基本的に全クラウドに対応可能)

監視オペレータ セキュリティ

アナリスト システム管理人材

連携

セキュリティ機器 基本的に指定製品のみ 導入済み製品・サービスを含め対応可能 SOC A SOC B

AI AI 参照 整備 参照

導入のハードル やや高い 低い SIEM SIEM

アナリスト アナリスト

SOC 事業部門 事業部門 費用 やや高い 必要最低限からスモールスタート ナレッジDB ナレッジDB ナレッジDB

対応付け、連携 ②報告内容をナレッジDBにより標準化

ユーザーは共通ログコレクタ(クラウドサービスにも対応)へログ連携するだけで良い

4

Page5

あらゆるシステムのセキュリティ監視を実現

クラウド時代のスピードと柔軟性を兼ね備えた「SOC as a Service」

すべての企業の助けとなる「SOC as a Service」

「SOC as a Service」で自由度の高い そして3つ目が「システム管理」の人材です。アナログで属人化

4 SOCを実現するSHIFT SECURITY された形ではなく、運用管理から対応の流れを仕組み化し、標準

的な形で対応できるように整備していきます。

SHIFTグループのSHIFT SECURITYが提供するセキュリ SHIFT SECURITYは、テストベンダーとしてのSHIFTの知見

ティ監視サービスは、まさにSOC as a Serviceのコンセプトを具 をサービスに生かしていることも強みとしています。例えば「攻撃

現化し、SOCをサービスとして提供するものです。どのような機 者がどのようなところを狙うか」「最近はどのようなリスクが高

器を使っている企業でも、そこから発せられるログを24時間365 まっているか」といった最新のセキュリティ動向を元に、ナレッジ

日体制で収集し分析したうえで、必要に応じて適切に対処しま ベースに落とし込めます。

す。事業者側の都合で既存の機器を入れ換える必要はなく、導 SHIFT SECURITYのセキュリティ監視サービスがユニーク

入へのハードルが低いことが最大の特徴です。しかも「as a であるもう一つの点は、自身の監視体制に加えて外部のSOC

Service」というように、送信するログの量に合わせた課金となる サービスも組み合わせていることです。例えば「クラウドの設定を

ため、まずはスモールスタートで容易に利用を始められます。 重点的に見たいのであれば、このSOCサービスが適切」といった

SHIFT SECURITYのセキュリティ監視サービスは、主に3つ 具合に、企業が利用している機器の特性や監視対象に合わせ、

の役割で構成します。1つは、アラートの「監視」です。各機器から あらかじめ選定した外部の専門的なSOCサービスを組み合わせ

のアラートはSIEM(Security Information and Event て提供しています。それも、各SOCからの報告を単に受け渡すの

Management)と呼ぶログ分析基盤に送り、これまでに蓄積し ではなく、MITER ATT&CKに沿って紐づけたうえで社内に蓄積

てきたナレッジや「MITER ATT&CK」などのフレームワークと照 したナレッジも含めて整理した形で提供します。これにより、より

らし合わせたうえで、さらにAI技術も組み合わせて解析します。 高度な解析が可能となり、脅威を早期に検知して対処できるよう

その結果を基に、宮崎に置く監視センターのメンバーが判断し、 になります。

必要に応じてお客様に報告していきます。 SHIFT SECURITYのセキュリティ監視サービスならば、こう

2つ目の役割は「セキュリティアナリスト」です。監視メンバーだ して企業自身で複数のSOCサービスを選定して組み合わせる手

けで対応・判断できない新たなインシデントが見つかった場合 間をかける必要はありません。また、既に利用している構成に変

に、専門的な知見を生かしてサポートしていく役割となります。さ 更を加えることもなく簡便にすぐ利用できます。新たに登場してく

らに詳細な分析が必要な場合には、フォレンジックの専門家など るクラウドサービスも含めて監視できる、まさに『誰も見捨てな

他のメンバーと連携して支援していくこともあります。 い』監視サービスを提供しているのです。

クラウドサービス/セキュリティ製品 顧客(システム管理者 / CSIRT)

センター型SOCサービス SOC as a Service MSS ログ連携

マルチベンダー対応 △(指定ベンダーのみ) ◎(基本的に全ベンダーに対応可能) 共通ログコレクタ 報告 サポート 緩和

①ログ送信の切替不要

マルチクラウド対応 △(指定クラウドのみ) ◎(基本的に全クラウドに対応可能)

監視オペレータ セキュリティ

アナリスト システム管理人材

連携

セキュリティ機器 基本的に指定製品のみ 導入済み製品・サービスを含め対応可能 SOC A SOC B

AI AI 参照 整備 参照

導入のハードル やや高い 低い SIEM SIEM

アナリスト アナリスト

費用 やや高い 必要最低限からスモールスタート ナレッジDB ナレッジDB ナレッジDB

対応付け、連携 ②報告内容をナレッジDBにより標準化

ユーザーは共通ログコレクタ(クラウドサービスにも対応)へログ連携するだけで良い

SHIFT SECYRUTYが実現する製品に依存しないSOCサービス

SOCの違いを意識することなく、時流や対象システムに最適な監視を提供します

5

Page6

あらゆるシステムのセキュリティ監視を実現

クラウド時代のスピードと柔軟性を兼ね備えた「SOC as a Service」

すべての企業の助けとなる「SOC as a Service」

リモートワークやクラウドにも対応できる、 取られたりしてしまうといったインシデントも発生しています。

5 あるべきセキュリティ運用の姿へ SHIFT SECURITYでは、クラウドサービスのセキュリティを担

保するための各種設定が適切に行われているかを確認する

コロナ禍を経てリモートワークが広がり、クラウドへの移行が CSPM(Cloud Security Posture Management)や、クラウド上

進むなどIT環境が変化するなかで、攻撃者が狙うアタックサー で稼働するワークロードを監視・保護するCWPP(Cloud

フェイスは広がっています。企業が対処するには、SOCを活用して Workload Protection Platform)といったサービスも展開し、

適切にセキュリティ機器を運用する必要があります。SHIFT SOCと組み合わせて提供できる体制を整えています「。誰も見捨

SECURITYのセキュリティ監視サービスは、こうしたニーズに応 てない」監視サービスの提供を命題としています。

える最適解と言えるでしょう。 これだけサイバー攻撃による被害が頻繁に報じられ、政府や

最近のサイバー攻撃は、まずエンドユーザーを狙う傾向が強 各種機関から注意と対応が呼びかけられているなかで何も対策

まっています。これに対処するためにファイアウォールやWAFと しなくて大丈夫と考える企業は少数派でしょう。その一方で、対応

いったネットワークセキュリティ機器をはじめ、エンドポイントの の必要性を認識しつつも“身の丈に合わない”とSOCの導入には

挙動を監視するEDR製品のログの収集・監視業務にセキュリティ 踏み切れない企業もいるはずです。さらには、なんとか導入の決

監視サービスを採用したいというニーズにも対応できます。 断はできたものの「とりあえずセキュリティ機器を導入しただけ」

SHIFT SECURITYのSOCサービスを採用した企業のなかには、 にとどまるケースも少なくありません。せっかく多額の予算を投じ

数カ月に渡って国内で猛威を振るう「Emotet」が疑われる怪しい たのに、どのように活用できて、どのようにリスクを回避できてい

挙動を検出できたケースもあります。このケースでは端末を利用 るのかを正しく認識できていない場合が実は多いのです。

していたユーザー本人にヒアリングし、影響を受けていないことま 適切なセキュリティ運用を実現し、導入した機器が十分に機能

でを確認しました。 するよう支援するSHIFT SECURITYのセキュリティ監視サービ

同様に、最近のサイバー攻撃が狙いを定めているのがクラウド スならば、こうした企業すべてに対して効果的なセキュリティ対策

サービスです。クラウドは新しい働き方を支えるうえで不可欠な存 を実現できます。それぞれの企業の環境や業務内容を踏まえたう

在ですが、オンプレミスに比べアタックサーフェイスが広く、リスク えで、どこに適切な監視機材を置くべきか、またどのようなログを

も高まります。なかには、不用意な設定によって個人情報などの重 取得すべきかを含め全体の設計に適切なアドバイスを実施し、あ

要情報が誰でも閲覧できる状態になっていたり、管理権限を乗っ るべき企業のセキュリティ運用の姿を提供していきます。

クラウドサービス/セキュリティ製品 顧客(システム管理者 / CSIRT)

MSS ログ連携

共通ログコレクタ 報告 サポート 緩和

①ログ送信の切替不要

監視オペレータ セキュリティ

アナリスト システム管理人材

SOC A SOC B 連携

AI AI 参照 整備 参照

SIEM SIEM

アナリスト アナリスト

ナレッジDB ナレッジDB ナレッジDB

対応付け、連携 ②報告内容をナレッジDBにより標準化

ユーザーは共通ログコレクタ(クラウドサービスにも対応)へログ連携するだけで良い

SOCサービスで提供されるアラートのサンプル

6