1/11ページ

ダウンロード

ポスト量子暗号への移行は、組み込みデバイスにとって大きな課題となります。NXP は、ポスト量子時代の組み込みデバイスの安全なデジタルの未来への道をリードします。

デジタル・ランドスケープの進化に伴い、量子コンピューティングの実用化への期待から、特に暗号化の分野において機会と課題の両方が提示されています。従来型コンピュータからの攻撃に耐えられるよう設計された従来の暗号化アルゴリズムは、強力な量子コンピューティングの前では脆弱化する可能性があります。現在のテクノロジ領域に不可欠な要素となっている組込みデバイスは、ポスト量子暗号(Post-Quantum Cryptography: PQC)ソリューションの導入にあたり、特別な移行上の課題に直面しています。このホワイト・ペーパーでは、組込みデバイスへのPQCの実装に向けた移行上の課題について解説します。

このカタログについて

| ドキュメント名 | ポスト量子暗号への移行に向けた 組込みデバイスの課題 |

|---|---|

| ドキュメント種別 | ホワイトペーパー |

| 取り扱い企業 | NXPジャパン株式会社 (この企業の取り扱いカタログ一覧) |

この企業の関連カタログ

このカタログの内容

Page1

POSTQUANCOMPWPA4_JA.pdf

ポスト量子暗号への移行に向けた

組込みデバイスの課題

NXPポスト量子暗号チーム

目次

概要 ....................................................................... 2 多数の標準 .............................................................. 6

デジタル社会でのセキュリティ ..................................... 2 物理的な攻撃からの保護 ............................................. 7

コンピューティングの新たな枠組み ............................... 2 組込みデバイスの更新性 ............................................. 7

ポスト量子暗号 ......................................................... 3 実用的な移行ソリューション ....................................... 8

ハイブリッド・ポスト量子暗号..................................... 8

最初の PQC 標準 ........................................................ 3

相互運用性 .............................................................. 8

ポスト量子暗号への移行 .............................................. 4

暗号の俊敏性 ........................................................... 9

移行に向けた組込みデバイスの課題 ............................... 5

まとめと展望 ........................................................... 9

ポスト量子暗号に関するハードウェアの制約 .................... 5

ホワイト・ペーパー

ポスト量子暗号

Page2

概要、デジタル社会でのセキュリティ、コンピューティングの新たな枠組み

概要 楕円曲線暗号(Elliptic Curve Cryptography: ECC)(2)が

挙げられます。あまり知られていないかもしれませんが、

デジタル・ランドスケープの進化に伴い、量子コンピュー 誰もがこれらの暗号化標準を1日に数十回、多ければ数百回

ティングの実用化への期待から、特に暗号化の分野におい も使用して、インターネットの閲覧、オンライン決済、

て機会と課題の両方が提示されています。従来型コン キャッシュカード決済を行ったり、スマートフォンで好き

ピュータからの攻撃に耐えられるよう設計された従来の暗 なメッセージング・アプリからメッセージを送信したりし

号化アルゴリズムは、強力な量子コンピューティングの前 ています。

では脆弱化する可能性があります。現在のテクノロジ領域 コンピューティングの新たな枠組み

に不可欠な要素となっている組込みデバイスは、ポスト量

子暗号(Post-Quantum Cryptography: PQC)ソリュー 一方で、量子コンピューティングの実用化の見込みは、コ

ションの導入にあたり、特別な移行上の課題に直面してい ンピューティングとセキュリティの原則に根本的な変化を

ます。 もたらすきっかけになります。量子コンピュータは、重ね

合わせやもつれなどの量子力学特性を利用し、量子ゲート

このホワイト・ペーパーでは、組込みデバイスへのPQCの によって量子ビット(いわゆる「Qubit」)を操作します。

実装に向けた移行上の課題について解説します。具体的に Qubitの利用は、1998年に行われた2つの物理Qubitで動作

は、演算能力、メモリ、消費エネルギーなどのリソースに する量子アルゴリズム(3)の最初の実験から、2023年12月に

制約があるという、組込みデバイスに固有の性質によって IBMによって実証された1,121個のQubitの使用例(4)に至る

課される制限について見ていきます。さらに、今後登場す まで、緩やかながら着実な進歩を遂げています。しかし、

るPQC標準のほか、耐量子アルゴリズムへの移行に関連す Qubitの使用量の推移は、この話の前置きにすぎません。

る統合上の複雑さや性能面のトレードオフについても検討 現在の研究の重点は、高レート量子誤り訂正の実現という

します。主な検討事項には、サイドチャネル攻撃やフォル 目標へと移っています。IBMのロードマップには、2020年

ト攻撃に対するセキュリティ保証を維持しながら演算オー 代末までに「200個のQubitによって1億個のゲートを実行

バーヘッドを最小限に抑える、メモリを意識した効率的な できる量子システム」を実現するという見込みが示されて

実装のニーズも含まれます。これにより、リソースに制約 います(5)。

のあるデバイスに向けた専用ハードウェア・ソリューショ

ンのニーズが明確になります。 そうした商業上の予測が、リスク評価に使用できる政府の

ガイドラインでも支持されています。たとえば、ドイツ連

組込みデバイスでのポスト量子暗号への移行を最終的に成 邦情報技術安全局(German Federal Office for

功させるには、暗号研究、ハードウェア設計、ソフトウェ Information Information Security: BSI)は、「2030年

ア開発、システム統合を含む、多分野にわたるアプローチ 代初めに暗号関連量子コンピュータが利用可能になる」と

が必要になります。NXPは、これらの課題に先回りして対 予想しています(6)。大型で安定した汎用量子コンピュータに

処することで、量子コンピューティングがもたらす新たな は、製造可能な最強のスーパーコンピュータでも手に負え

脅威に対し、組込みシステムのレジリエンスを確保するた ない、複雑な計算を実行できる見込みがあります。このよ

めの道を切り開いています。 うな汎用量子コンピュータは、材料科学や製薬といった現

在は難易度の高い多くの分野で、より迅速にソリューショ

デジタル社会でのセキュリティ ンを見つけられる可能性を秘めています。ただし、それ以

外に、現在利用しているセキュリティ・ソリューションの

コンピュータが日常生活に欠かせないものとなった世の中 基盤を揺るがすような、あまり前向きではない影響も生じ

で、何世代にもわたる人々が育ってきました。この現代に ます。

おいて、サイバーセキュリティは信頼を築くための重要な 1994年まで遡ると、マサチューセッツ工科大学

土台の1つです。セキュリティは、当たり前の機能と思わ (Massachusetts Institute of Technology: MIT)のPeter

れがちです。高度暗号化標準(Advanced Encryption Shor(7)が、現在使用されている大部分の公開鍵暗号システ

Standard: AES)(1)などの、いわゆる対称鍵アルゴリズ ムのセキュリティを弱体化させる量子アルゴリズムを発表

ムは、暗号化にも復号化にも同じ鍵を使用する手法で、通 しています。また、1996年にコンピュータ・サイエンティ

常はデータを効率的に暗号化するために使用されます。一 ストのLov Grover(8)によって開発された量子アルゴリズム

方、公開鍵アルゴリズムは公開鍵と秘密鍵で構成され、対 は、対称暗号とハッシュ関数によるセキュリティに大きな

称鍵の交換やデジタル署名の生成に使用できます。現在利 影響を及ぼす可能性があります。つまり、現在使用されて

用されている公開鍵アルゴリズムの例としては、RSA(名 いる暗号鍵や現在暗号化されているデータは、量子コン

前の由来は発明者のRon Rivest、Adi Shamir、Leonard ピュータが現実のものになれば、いつでも侵害される可能

Adleman)と 性があるということです。

www.nxp.jp/pqc 2

Page3

ポスト量子暗号、最初のPQC標準、量子鍵配送 (QKD)

ポスト量子暗号

量子鍵配送 (QKD)

現存する量子コンピューティング・デバイスはわずかです

が、イノベーションは急速に進んでいます。社会への大規 量子メカニズムの構成要素を使用したプロトコルとして最も有

模な影響という潜在的脅威を受け、量子コンピュータを使 力な例の1つが、量子鍵配送(Quantum Key Distribution:

用した攻撃に対する安全性が期待される、新しい暗号化ア QKD)です。QKDでは、光ファイバー・リンク上で光子などの

ルゴリズムや標準の開発への取り組みが、広範囲に展開さ 量子粒子を交換することにより、2者間に証明可能安全性を有

れています。 したリンクが確立されます。このような「量子暗号」は、既存

考えられる今後の道筋の1つが、量子力学の原則に基づいて の手法に新たな防御層をもたらす可能性があります。ただし、

暗号化手法と暗号化プロトコルを構築することです。この EUのさまざまな政府機関が結論付けたとおり、「現在の固有の

場合、必ずしも量子コンピュータの使用を考慮する必要は 制限により、QKDは現時点でいくつかの特定分野のユース・

ありません(QKDに関する補足記事を参照)。 ケースにのみ実際に使用できます。現時点で従来の鍵合意方式

が使用されている大部分のユース・ケースには、QKDを実際に

もう1つの道筋は、「耐量子暗号」や「ポスト量子暗号 使用することはできません。さらに、セキュリティの観点から

(PQC)」と総称されている手法です。PQCでは、従来型コ 見て、QKDはまだ十分に成熟していません」(9)。

ンピュータと量子コンピュータの両方の攻撃に耐えられる

セキュリティ・ソリューションの構築を試みますが、これ

に量子対応のデバイスは必要ありません。PQCは、現在の

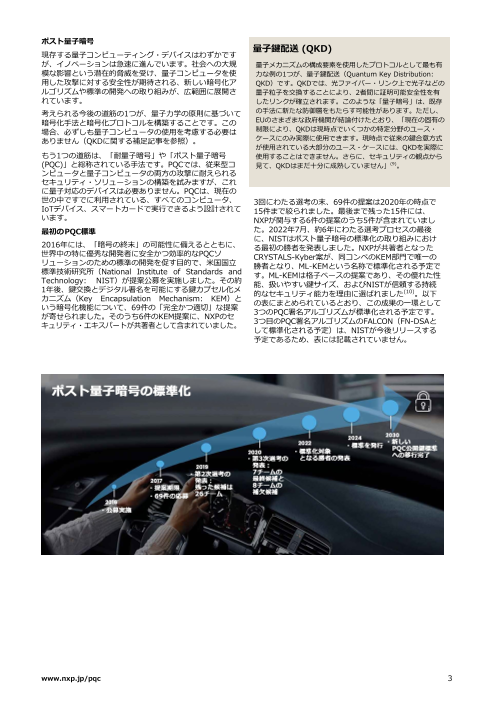

世の中ですでに利用されている、すべてのコンピュータ、 3回にわたる選考の末、69件の提案は2020年の時点で

IoTデバイス、スマートカードで実行できるよう設計されて 15件まで絞られました。最後まで残った15件には、

います。 NXPが関与する6件の提案のうち5件が含まれていまし

最初のPQC標準 た。2022年7月、約6年にわたる選考プロセスの最後

に、NISTはポスト量子暗号の標準化の取り組みにおけ

2016年には、「暗号の終末」の可能性に備えるとともに、 る最初の勝者を発表しました。NXPが共著者となった

世界中の特に優秀な開発者に安全かつ効率的なPQCソ CRYSTALS-Kyber案が、同コンペのKEM部門で唯一の

リューションのための標準の開発を促す目的で、米国国立

標準技術研究所(National Institute of Standards and 勝者となり、ML-KEMという名称で標準化される予定で

Technology: NIST)が提案公募を実施しました。その約 す。ML-KEMは格子ベースの提案であり、その優れた性

1年後、鍵交換とデジタル署名を可能にする鍵カプセル化メ 能、扱いやすい鍵サイズ、およびNISTが信頼する持続

カニズム(Key Encapsulation Mechanism: KEM)と 的なセキュリティ能力を理由に選ばれました(10)。以下

いう暗号化機能について、69件の「完全かつ適切」な提案 の表にまとめられているとおり、この成果の一環として

が寄せられました。そのうち6件のKEM提案に、NXPのセ 3つのPQC署名アルゴリズムが標準化される予定です。

キュリティ・エキスパートが共著者として含まれていました。 3つ目のPQC署名アルゴリズムのFALCON(FN-DSAと

して標準化される予定)は、NISTが今後リリースする

予定であるため、表には記載されていません。

www.nxp.jp/pqc 3

Page4

ポスト量子暗号への移行

Type Submission name Standard name Standard document

Key Encapsulation CRYSTALS-Kyber ML-KEM FIPS-203: Module-Lattice-Based Key-Encapsulation

Mechanism (KEM) Mechanism Standard(10)

Digital signature CRYSTALS-Dilithium ML-DSA FIPS-204: Module-Lattice-Based Digital Signature Standard(11)

Digital signature SPHINCS+ SLH-DSA FIPS-205: Stateless Hash-Based Digital Signature Standard(112)

2024年のNISTによる最初のPQC標準の発表をもって、 組込み分野では、現在利用されている多くのデバイス

この取り組みの初期段階は終わりを告げ、新たな拡大 が長い寿命を有しているため、データを保持、処理、

フェーズへと突入しています。国際標準化機構 交換するデバイスについての検討も必要になります。

(International Organization for Standardization: デバイスのメーカーは、今後施行されるサイバー・レ

ISO)はアルゴリズム・リストの拡張の評価を進めてお ジリエンス法案 (CRA)(16)などの法律に従い、そのよ

り、韓国は独自のPQCアルゴリズムを標準化する予定で うなデバイスの信頼性と安全性を、デバイスの寿命全

す(13)。中国を含むその他の国も、同様の措置を取るこ 体を通して確保する必要があります。デバイスで実行

とが予想されます。 されるファームウェアは信頼できるものであることが

PQC署名のポートフォリオを多様化させるために、NIST 必要で、それはファームウェアやソフトウェアに適用

は最近になって追加の提案公募を実施しました。第2回 される更新についても同様です。通常はデジタル署名

の候補は、2024年中に発表される見込みです(14)。これ を使用して、セキュア・ブート動作中にファームウェ

らは、いずれもアルゴリズム・レベルでの取り組みです アが純正かどうかをチェックしたり、信頼できるソー

が、必要な取り組みは他にもあります。さまざまなユー スから安全な更新プログラムを受信しているかどうか

ス・ケース向けのプロトコル標準を更新することが必要 をチェックしたりします。このような署名は、ソフト

になるでしょう。これらの多様な取り組みが、量子によ

る脅威に対抗できる環境への、大規模な移行の出発点と ウェアが悪意のある第三者によって変更されていない

なります。 か確認することにより、完全性の保護にも役立ちま

す。将来の攻撃者がCRQCを使用して従来型のデジタ

今後登場するFIPS標準は、初めて標準化されるPQCアル ル署名を偽造できた場合、その攻撃者は独自のソフト

ゴリズムではありません。NIST SP 800-208(15)には、 ウェアをロードすることでデバイスを制御できるた

2つのステートフルなハッシュベースの署名方式、 め、結果としてセキュリティと安全性の問題が生じま

Leighton-Micali署名(Leighton-Micali Signatures: す。このような理由から、デジタル署名のセキュアな

LMS)と拡張マークル署名方式(eXtended Merkle 実装は、一部のステークホルダーにとっては鍵の確立

Signature Scheme: XMSS)のためのパラメータ・セッ や「Store now, decrypt later」の脅威と同様、ある

トが定義されています。LMSとXMSSはステートフルで いはそれ以上に重要なものとなります。

あるため、署名を作成するエンティティが状態の維持と

同期を行う必要があります。そのため、ファームウェア/ 移行にあたっては、最も貴重な資産の保護やデバイス

ソフトウェア署名のユース・ケースに、より適した署名 のセキュリティの補強に使用される暗号の移行を最優

方式となっています。 先に位置付けながら、エコシステムのメンバーにとっ

てのリスクが反映されるような移行方法を採用するこ

ポスト量子暗号への移行 とも必要です。各国の機関や国際機関は移行の義務化

PQCへのデバイスとシステムの移行には、応用研究、エ に向けた戦略とスケジュールの策定を進めており、複

ンジニアリング、標準化への多大な取り組みが必要で 数の市場に事業を展開しているステークホルダーに

す。最近の量子コンピューティング分野における進歩 とっては要件の競合につながる可能性があります。米

と、このように大規模な移行に要する時間を考慮する 国の国家安全保障システム(National Security

と、今すぐPQCへの移行準備を始めることが極めて重要 Systems: NSS)とそれに関連する資産の場合、商用

になります。 国家安全保障アルゴリズム・スイート(Commercial

National Security Algorithm Suite: CNSA)2.0に

対処すべき主な課題は2つあります。第一に、機密性を は、連邦情報処理標準(Federal Information

保護する必要があります。つまり、今後転送されるデー Processing Standards: FIPS)の認証を取得した製品

タは耐量子アルゴリズムによって保護し、将来の復号 やデバイスの移行のカットオフ・ポイントに対して、

化、つまりは「Store now, decrypt later(保存してお 厳格な制限が設けられています(17)。

いて後で復号)」と呼ばれる攻撃を防ぐことが必要で

す。第二に、耐量子認証を使用する必要があります。こ その他の機関も同様のスケジュールを定めています

れを使用すれば、将来の攻撃者がシステムに不正にアク が、アルゴリズムの優先傾向がわずかに異なります。

セスして、ファームウェアを変更したり置き換えたりす たとえば、ANSSI(フランス)とBSI(ドイツ)は、

ることはできなくなります。これら2種類の耐量子セ NIST PQC標準のサポートを重視してきましたが、標

キュリティ・メカニズムを導入しておかないと、将来開 準化済みPQCアルゴリズムのリストを拡大することに

始される暗号関連量子コンピュータ (CRQC) を使用した も関心を示しています。

量子攻撃のリスクに、データやデバイスがさらされるこ

とになります。

www.nxp.jp/pqc

4

Page5

移行に向けた組込みデバイスの課題、ポスト量子暗号に関するハードウェアの制約

米国国家安全保障システム (NSS) の要件に対するCNSA 2.0のスケジュール

2022 2023 2024 2025 2026 2027 2028 2029 2030 2031 2032 2033

ソフトウェア/ファームウェアの署名

ウェブ・ブラウザ/サーバおよびクラウド・サービス

従来型のネットワーキング機器

オペレーティング・システム

特定分野向けの機器

カスタム・アプリケーションと旧式の機器

オプションおよびテスト対象としてCNSA 2.0を追加

デフォルトおよび推奨としてCNSA 2.0を使用

CNSA 2.0のみを使用(この年までに移行)

移行に向けた組込みデバイスの課題 ポスト量子暗号向けのハードウェア・アクセラレーショ

ンは、まだ初期段階にあります。ハッシュ計算を高速化す

システムやアプリケーションを安全な方法で更新するの る暗号化ハードウェアは、ML-DSA、ML-KEM、SLH-

は、簡単なことではありません。ソフトウェア・ソリュー DSAなどの方式に再利用できます。ML-DSAとML-KEMで

ションにも同じことが言えますが、特定のハードウェア・ は、それに加えて専用のアクセラレーションを利用できま

アクセラレーションに依存するシステムの場合は、はるか す。専用のPQCハードウェアの設計、開発、生産は、何年

に困難になります。性能に影響が及んだり、移行が相互運 にも及ぶことの多い長期的なプロセスです。 NXPのPQC

用性に作用したりする可能性があるほか、サービスの継続 チームは、既存のECC/RSAアクセラレーションをPQC向

性が失われることもあります。リソースに制約のある組込 けに再利用する取り組みを主導してきました(18)。しか

みデバイスの場合、影響はさらに大きくなります。追加の し、専用のPQCハードウェア・コプロセッサを実現可能な

段階で導入するのが、状況としては理想的です。

メモリを頻繁に割り当てることができるサーバとは異な

り、制約のあるデバイスは限られた容量のメモリしか使用 ハードウェアに関するもう1つの懸念がメモリです。不揮

できません。同様に、安全性に優れたクラウド・アプリ 発性メモリの場合は、暗号鍵のストレージ要件の拡大を考

ケーションは、分離されたリモート・マシンで運用される 慮に入れる必要があります。たとえばECCの鍵表現に必要

ことが多いですが、組込みデバイスの場合は、タイミング なのは、たったの32バイトですが、PQCには桁違いに大

やその他のサイドチャネル情報が、悪意のあるエンティ きな容量のメモリが必要になる可能性があります。

ティによる悪用から保護される保証はありません。本節で

は、これらの課題の一部を詳しく説明していきます。

ポスト量子暗号に関するハードウェアの制約 Scheme Quantum- Public Key Secret Key

暗号関数用のハードウェア・アクセラレーションは、現在 Safe? (bytes) (bytes)

のチップ設計の中核を担っています。 ECC-256 X ~32 ~32

ハードウェア・アクセラレーションは、AESのような対称 RSA-3072 X ~384 ~768

関数やSHA-2/SHA-3のようなハッシュ関数に使用される ML-KEM-768 √ 1184 *1216

だけでなく、ECCやRSAなどの公開鍵暗号にも使用されま

す。ハードウェア・アクセラレーションにより、暗号関数 ML-DSA-65 √ 1952 4000

や暗号プロトコルの実行が過度に遅くなることを防げるの

で、性能要件を満たしながらデバイスの安全性を保てます。 * ML-KEMの秘密鍵には、暗号文の復号化に必要な1216バイトが含まれるほか、

1184バイトのカプセル化鍵も必要です。公開カプセル化鍵が復号化用の1216バイ

トとともに保存されない場合、秘密鍵の全長は2400バイトとなります。

www.nxp.jp/pqc

5

Page6

多数の標準

しかし、組込みデバイスには、さらに大きな課題がありま NIST SP 800-208に定義されている、XMSS/LMSなどの

す。それは、ポスト量子暗号に、場合によっては現在の暗 ステートフルなハッシュベースの方式の方が適したユー

号よりも多くの作業メモリ (RAM) と、長期にわたる保存 ス・ケースに使用されるデバイスもあります。さらに、こ

が必要になることです。ECCは数KiBのメモリだけで実装で れらのデバイスは、NISTから発行されたものとは異なる

きますが(19)、ML-DSAの高速実装に要するメモリは優に50 ガイドラインや標準を使用する国で販売される可能性もあ

KiBに達します(20)。ノートPCやサーバのような、より大型 ります。冒頭で触れたように、ヨーロッパとアジアでは、

のデバイスの場合、通常は自由に使用できる数ギガバイト 標準化が見込まれている方式が異なります。さまざまな市

のRAMがあるため、この点は問題になりません。しかし、 場や規制に対応できるような単一のチップを設計するに

組込みデバイスの場合は話が違います。アクセス・カー は、鍵を保存するためのストレージ領域をより多く確保

ド、パスポート、センシングに使用されるセキュア・マイ し、複数の暗号化アルゴリズムをサポートできるように

クロコントローラには、16 KiBや、さらに少ない8 KiBの コード・サイズを拡大する必要があります。もちろん再利

RAMしか搭載されていない場合があります。 用可能なものもありますが、現在の暗号に比べてアルゴリ

NXPは、組込みデバイスでのPQCを可能にするソリュー ズム数は大幅に増えます。

ションに率先して取り組んでいます。最も見込みのあるア

プローチの1つが、PQC方式の低フットプリント実装の研究 この課題は、より上位の標準が存在することで、さらに複

に関連するものです(21)(22)。これらの取り組みは、性能へ 雑化します。多くのユース・ケースでは、暗号プリミティ

の影響が最小限になるまでメモリ使用量を削減することを ブを直接使用せずに、暗号化プロトコルを介して使用しま

目標としています。その他の研究には、一般的なPQCの す。たとえば、他のデバイスとの通信はトランスポート層

ユース・ケースに対する既存ハードウェアの活用の実現可 セキュリティ(Transport Layer Security: TLS)を使用

能性調査(23)があり、すでに移行が可能な領域を示すことを して行われ、チップ内部の通信は通常、セキュア・チャネ

目的としています。 ル・プロトコル(Secure Channel Protocol: SCP)などの

別のプロトコルで保護されます。ベンダー間の相互運用性

多数の標準 を確保するために、上位のプロトコルがさまざまな標準化

現在の暗号を単一のPQC方式に更新するだけでも、組込み 団体によって標準化されています。

デバイスの(ハードウェア)要件に大きな影響が及ぶこと PQCへの移行後も相互運用性を維持するには、これらの標

になります。しかし現実には、鍵の確立とデジタル署名に 準を更新する必要があります。こうしたプロセスは、何年

複数のPQC標準で対応することになる可能性が高いため、 もかかる可能性があることに加え、さまざまな標準化団体

そのようなデバイスでは、おそらく複数のPQC標準をサ が同じアルゴリズムを選択する保証もありません。組込み

ポートすることが必要になります。 デバイスで複数の上位プロトコルをサポートしなければな

それだけではありません。組込みデバイスは通常、さまざ らない場合、グローバルにサポートされているKEMと署名

まなユース・ケースやシナリオ向けに使用されます。ML- のすべてに十分な領域を割り当てられない可能性がありま

DSAの方が適したユース・ケースに使用されるデバイスも す。その場合は、開発者が優先順位を決めなければなりま

あれば、SLH-DSAや、 せん。

NXPは、こうした課題への対処を支援するために、世界の

デジタルおよび組込みインフラストラクチャを保護する標

準や、そのプロトコルを標準化しているコンソーシアムに

www.nxp.jp/pqc 6

Page7

物理的な攻撃からの保護、組込みデバイスの更新性

積極的に貢献しています。その対象は、Connectivity 確立されています。PQCの場合、そのような専用の保

Standards Alliance (CSA)、Global Platform、GSM 護というテーマは、まだ活発に研究されている段階です。

Association (GSMA)、Internet Engineering Task Force

(IETF) など、さまざまです。標準間の統一性をできる限 従来型公開鍵暗号の高保証実装の先駆者として、NXP

り高めることを推奨し、プロトコルの更新時に組込みを重 は今後標準化される暗号化方式に適した対抗策の開発

と最適化にも貢献しています(25) (26)

視した選択をすることにより、できるだけ多くの組込みデ 。NXPには、この

バイスで、そのプロトコルを実現可能かつ有効化しやすい 分野の主要な学術研究者とともに研究に取り組む暗号

ものに最大限維持できるよう支援しています。 およびセキュリティ関連のエキスパートが数多く在籍

しています。この取り組みには、幅広い対抗策を確保

最後に、以下の節でも解説しますが、今後開発するチップ するための、新たなサイドチャネル攻撃やフォルト攻

では、ハードウェア・サポートとソフトウェア・サポート 撃の調査も含まれるため(27) (28)、NXPはこの終わりの

間のトレードオフを適切に考慮する必要があります。設計 ない戦いにおいて一歩先を進み続けることができます。

開始の段階から、セキュリティ、性能、柔軟性のバランス 組込みデバイスの更新性

に配慮して設計することが必要です。そうすることで、将

来のプロトコル更新が大幅に実装しやすくなります。 大型デバイスよりも厳しい組込みデバイスのもう1つの

制限が、その更新性です。リソースやコネクティビ

物理的な攻撃からの保護 ティに制限があるため、一部の組込みデバイスは出荷

ほとんどのアプリケーションで、セキュリティ・システム 後に更新することができません。この点は、特にアク

のユーザーは入力値を送信して出力値を確認することがで セス・トークンなどの制約付きデバイスに当てはまり

きますが、暗号化アルゴリズムによって使用される秘密鍵 ます。さらに、デバイスに更新メカニズムが用意され

などの内部値についての情報は得られません。 ていたとしても、製造時に組み込まれたハードウェ

ア・アクセラレーション、フラッシュ・メモリ、RAM

しかし、組込みデバイスなどの物理的なシステムで暗号を に限られます。また、更新メカニズム自体が、耐PQで

実装および導入する場合、そのような想定は、もはや妥当 はない可能性もあります。その場合、PQCの更新は実

とは言えません(24)。というのも、暗号実装の実行時間な 現できないかもしれません。これを防ぐには、現在の

ど、システムの物理的特性を測定することで、秘密情報を デバイスでPQCを実行できるようにする必要がありま

推測できるからです。アルゴリズムの実行時間が秘密鍵の すが、それも前の節で触れた課題によって困難になる

値に依存している場合は、実行時間が変動することがあ 可能性があります。

り、そのタイミングの差によって秘密鍵についての情報が

明らかになる可能性があります。デバイスの物理的特性を PQCへの移行や、デバイスにすでに実装されている非

測定しながら秘密情報を処理するというこのコンセプト 対称暗号の更新を計画する場合、その意思決定プロセ

は、サイドチャネル分析という用語で形式化されていま スには多くの情報が投入され、そのプロセスからさま

す。このような分析には、タイミング動作に加えて、消費 ざまな結果が得られます。場合によっては、転送され

電力や電磁放射などの他の情報源も使用できます。また、 るデータが比較的短命で価値も低いため、CRQCを所

フォルト注入攻撃と呼ばれる手法により、暗号化演算を積 持していたとしても、そのデータを入手するために行

極的に妨害して機密情報を回収することもできます。 う攻撃のコストに見合わない可能性もあります。その

ようなユース・ケースは、移行計画では優先度の低い

物理的な脅威は、重大かつ現実的な問題です。危険にさら ケースと見なされ、攻撃が成功した場合に署名能力が

されているシステムに暗号化方式を実装するには、専用の 得られるルート証明書など、より無防備な資産に高い

対抗策が必要です。そのような対策を導入すれば、通常は 優先度が与えられます。攻撃にさらされた場合のリス

メモリ要件や性能に関して大きなオーバーヘッドが課され クが大きいほど、移行計画での優先度が高くなります。

ることになりますが、攻撃が成功した場合に生じるコスト

と影響は、それを上回ります。現在の標準化された公開鍵

暗号の場合、徐々に強力になる物理的攻撃からの保護を効

率的に達成する方法は

www.nxp.jp/pqc

7

Page8

実用的な移行ソリューション、ハイブリッド・ポスト量子暗号、相互運用性

その他には、システムに関与するエンティティの数が限ら ハイブリッドPQCは、実際には以下のような方法で実現する

れるケースもあります。そのようなケースでは、(耐PQ ことになります。

の)対称鍵の事前共有(29)が、ポスト量子セキュリティにつ

ながる実現可能な道のりになるでしょう。 • ML-KEM(または別のPQC KEM)と、楕円曲線ディ

フィー・ヘルマン(Elliptic-curve Diffie-Hellman:

脅威が現れる前にその影響を軽減するには、以下で解説す ECDH)などの従来の鍵交換方式の組み合わせは、鍵導

る暗号の俊敏性と、セキュリティやリスクに関する長期的 出関数 (KDF) を使用してML-KEM交換とECDH交換か

思考が効果的です。 ら導出した共有秘密を組み合わせることによって実現

します。この結果、両方の方式のセキュリティを組み

実用的な移行ソリューション 合わせた共有秘密が得られます。

• ML-DSA(または別のPQC署名方式)と、楕円曲線デ

この節では、さまざまな方法で公開鍵暗号を使用する、 ジタル署名(Elliptic Curve Digital Signature:

PQCへの移行に向けたいくつかのアプローチについて説明 ECDSA)やRSA署名などの従来の署名方式の組み合

します。重要なのは、これらのアプローチをシステム・レ わせは、ML-KEMと従来の鍵交換システムの組み合わ

ベルで検討することです。アルゴリズムとプロトコルは、 せよりもシンプルです。必要なのは、両方の方式で

標準化されて製品やデバイスに組み込まれた後、より広範 メッセージに署名し、両方の署名を検証者に送信する

囲のソリューションと連携することになります。すべての ことだけです。検証者が両方の署名を検証し、どちら

リンクやエンドポイントは、個々のコンポーネントではな の署名も有効な場合にのみメッセージを受け入れるこ

く、システムに対してどのようにセキュリティ特性を付与 とが、極めて重要な手順となります。

するかという観点から評価する必要があります。

ハイブリッド・ポスト量子暗号 相互運用性

ハイブリッドPQCとは、従来の方式とPQC方式を組み合わ 多くのデバイスやユース・ケースにとってPQCへの移行

せたものです。このアプローチの背景には、従来の方式が は必須ですが、セキュリティと性能を維持することも必

CRQCによって侵害されたとしても、PQC方式でセキュリ 要です。ただし、移行の重要な側面の1つに、相互運用

ティを確保できるという根拠があります。反対に、CRQCが 性の維持があります。相互運用性は、デジタル環境を機

まだ実用化されていない段階で、PQC方式が予期しない標 能させるのに役立ち、多数のデバイスやアプリケーショ

準的な攻撃によって侵害された場合は、従来の方式でセ ン間でのシームレスな通信と情報共有を可能にします。

キュリティを確保できます。ドイツのBSI(30)やフランスの 相互運用性は、現在は多くの暗号化方式、通信プロトコ

ANSSI(31)をはじめ多くの国家機関がハイブリッド・アプ ル、デジタル証明書でサポートされています。主な例が

ローチを推奨しています。従来のアルゴリズムの実行に IETFで行われている取り組みで、ML-KEM(32)およびML-

DSA(33)

よって生じるオーバーヘッドは、PQCアルゴリズムを実行 向けのアルゴリズム識別子のインターネット・ド

する場合に比べて、比較的わずかで済みます。そのためハ ラフトや、TLS 1.3(34)でのハイブリッド鍵交換に関する

イブリッドPQCは、リスクを分散できる実用的なソリュー 提案などが挙げられます。

ションとして認識されています。

ハイブリッド・ポスト量子暗号

ECDH ML-KEM

public key public key

ECDH ML-KEM ECDSA ML-DSA

Yes / no Yes / no

KDF AND

Yes, if ECDSA and ML-DSA

Hybrid verification passes

shared secret

www.nxp.jp/pqc 8

Page9

暗号の俊敏性、まとめと展望

まとめと展望

ポスト量子暗号への移行に関するコン ポスト量子暗号への移行には、リソースに制約のある組込

ソーシアム みデバイスにとって大きな課題が伴いますが、デジタル・

NXPは、NISTの国立サイバーセキュリティ・センター・ インフラストラクチャのセキュリティとレジリエンスを確

オブ・エクセレンス(National Cybersecurity Center of 保するために、先を見越した対策を講じることが不可欠で

Excellence: NCCoE)によって設立された、Migration to す。NXPは、初期の設計段階から暗号の俊敏性を考慮する

Post-Quantum Cryptographyプロジェクト・コンソーシ ことに努めています。これは、組込み分野におけるポスト

アムのメンバーです。このコンソーシアムの目標は、ポス 量子暗号の課題を克服し、耐量子暗号ソリューションの新

ト量子アルゴリズムへの移行に伴う問題についての認識を 時代を迎え入れるうえで、極めて重要なステップです。

促すとともに、ベンダーやインテグレーター向けのベス ハードウェアの制約、サイドチャネルからの保護、更新性

ト・プラクティスを開発することであり、暗号の発見、相 などの問題に対処することで、NXPは、ポスト量子時代の

互運用性、暗号の俊敏性に重点が置かれています(34)。 組込みデバイスのために効率的かつ安全なデジタル化され

た未来を切り開いています。

暗号の俊敏性

暗号の俊敏性とは、システムの暗号セキュリティを簡

単かつ信頼性と安全性に優れたシンプルな方法で更新

できる、すべてのメカニズムや実装手法のことです。

そのような変更やアップグレードが行われたことを

ユーザーに気付かれることさえなく実施するのが理想

的です。更新は、従来の方式とPQC方式の両方で将

来の攻撃を軽減するのに役立ちます。暗号の俊敏性の

対象となるのは、特定の方式から別の方式への移行だ

けではありません。パラメータ・セットに関する柔軟

性のほか、実装の更新や、サイドチャネルまたはフォ

ルト注入攻撃への対抗策の更新も含まれます。

暗号の俊敏性は必須事項のようにも思えますが、実現

にかかるコストは依然として高く、リソースに制約の

あるデバイスの場合はなおさらです。さらに、一定の

柔軟性を追加し、より頻繁かつ場合によっては大幅な

システムまたはデバイスの更新を行えるようにする

と、脆弱性が高まる可能性もあります。すべての更新

が信頼できるソースから要求されるようにすること、

またセキュリティのダウングレードは許可しないこと

が不可欠になります。このプロセスは、ハードウェア

による信頼の基点で保護できます。

www.nxp.jp/pqc 9

Page10

POSTQUANCOMPWPA4.pdf

References

1 NIST; FIPS 197, Advanced Encryption Standard (AES) https://csrc.nist.gov/pubs/fips/197/final

2 NIST; FIPS 186-5 Digital Signature Standard (DSS) https://csrc.nist.gov/pubs/fips/186-5/final

3 Chuang, Gershenfeld, Kubinec; Experimental Implementation of Fast Quantum Searching. In: Phys. Rev. Lett. 80, 3408, 1998

https://doi.org/10.1103%2FPhysRevLett.80.3408

4 https://www.ibm.com/quantum/blog/quantum-roadmap-2033

5 https://www.ibm.com/roadmaps/quantum/2029/

6 BSI; BT-Drucksache 19/26340 https://dserver.bundestag.de/btd/19/263/1926340.pdf

7 Shor; Algorithms for quantum computation: discrete logarithms and factoring. In: FOCS 1994 https://doi.org/10.1137%2

FS0097539795293172

8 Grover; A fast quantum mechanical algorithm for database search. In: STOC 1996 https://doi.org/10.1145%2F237814.237866

9 Position Paper on Quantum Key Distribution by French Cybersecurity Agency (ANSSI), German Federal Office for Information

Security (BSI), Netherlands National Communications Security Agency (NLNCSA), Swedish National Communications Se-

curity Authority, Swedish Armed Forces. Jan. 2024 https://www.bsi.bund.de/SharedDocs/Downloads/EN/BSI/Crypto/Quan-

tum_Positionspapier.html

10 NIST; FIPS-203, Module-Lattice-Based Key-Encapsulation Mechanism Standard https://csrc.nist.gov/pubs/fips/203/ipd

11 NIST; FIPS-204, Module-Lattice-Based Digital Signature Standard https://csrc.nist.gov/pubs/fips/204/ipd

12 NIST; FIPS-205, Stateless Hash-Based Digital Signature Standard https://csrc.nist.gov/pubs/fips/205/ipd

13 https://www.kpqc.or.kr/

14 https://csrc.nist.gov/Projects/pqc-dig-sig/standardization

15 NIST; SP800-208, Recommendation for Stateful Hash-Based Signature Schemes https://nvlpubs.nist.gov/nistpubs/Special-

Publications/NIST.SP.800-208.pdf

16 https://digital-strategy.ec.europa.eu/en/policies/cyber-resilience-act

17 NSA; CNSA 2.0 https://media.defense.gov/2022/Sep/07/2003071834/-1/-1/0/CSA_CNSA_2.0_ALGORITHMS_.PDF

18 Bos, Renes, van Vredendaal; Post-Quantum Cryptography with Contemporary: Co-Processors Beyond Kronecker, Schön-

hage-Strassen & Nussbaumer. In: USENIX 2022 https://www.usenix.org/conference/usenixsecurity22/presentation/bos

19 Fujii, Aranha; Curve25519 for the Cortex-M4 and beyond. In: LatinCrypt 2017 https://doi.org/10.1007/978-3-030-25283-0_6

20 Abdulrahman, Hwang, Kannwischer, Sprenkels; Faster Kyber and Dilithium on the Cortex-M4. In: ACNS 2022 https://doi.

org/10.1007/978-3-031-09234-3\_42

21 Bos, Renes, Sprenkels; Dilithium for Memory Constrained Devices. In: AFRICACRYPT 2022 https://doi.org/10.1007/978-3-031-

17433-9\_10

22 Bos, Bronchain, Custers, Renes, Verbakel, van Vredendaal; Enabling FrodoKEM on embedded devices. In: CHES 2023 https://

doi.org/10.46586/tches.v2023.i3.74-96

23 Bos, Carlson, Renes, Rotaru, Sprenkels, Waters; Post-Quantum Secure Boot on Vehicle Network Processors. In: escar 2022

https://hss-opus.ub.ruhr-uni-bochum.de/opus4/frontdoor/index/index/year/2022/docId/9372

24 Kocher; Timing Attacks on Implementations of Diffie-Hellman, RSA, DSS, and Other Systems. In: CRYPTO 1996 https://doi.

org/10.1007/3-540-68697-5\_9

25 Bos, Gourjon, Renes, Schneider, van Vredendaal; Masking Kyber: First- and Higher-Order Implementations. In: TCHES 2021

https://doi.org/10.46586/tches.v2021.i4.173-214

26 Azouaoui, Bronchain, Cassiers, Hoffmann, Kuzovkova, Renes, Schneider, Schönauer, Standaert, van Vredendaal; Protect-

ing Dilithium against Leakage: Revisited Sensitivity Analysis and Improved Implementations. In: TCHES 2023 https://doi.

org/10.46586/tches.v2023.i4.58-79

27 ElGhamrawy, Azouaoui, Bronchain, Renes, Schneider, Schönauer, Seker, van Vredendaal; From MLWE to RLWE: A Differential

Fault Attack on Randomized & Deterministic Dilithium. In: TCHES 2023 https://doi.org/10.46586/tches.v2023.i4.262-286

28 Bronchain, Azouaoui, ElGhamrawy, Renes, Schneider; Exploiting Small-Norm Polynomial Multiplication with Physical Attacks

Application to CRYSTALS-Dilithium. In: TCHES 2024 https://doi.org/10.46586/tches.v2024.i2.359-383

29 NSA; Symmetric Key Management Requirements Annex v2.1 https://www.nsa.gov/Portals/75/documents/resources/every-

one/csfc/capability-packages/Symmetric%20Key%20Management%20Requirements%20v2_1.pdf

30 https://www.bsi.bund.de/SharedDocs/Downloads/EN/BSI/Publications/Brochure/quantum-safe-cryptography.

html?nn=916626

31 https://cyber.gouv.fr/en/publications/anssi-views-post-quantum-cryptography-transition

32 https://datatracker.ietf.org/doc/draft-ietf-lamps-kyber-certificates/

33 https://datatracker.ietf.org/doc/draft-ietf-lamps-dilithium-certificates/

34 https://datatracker.ietf.org/doc/draft-ietf-tls-hybrid-design/

35 https://www.nccoe.nist.gov/crypto-agility-considerations-migrating-post-quantum-cryptographic-algorithms

10

www.nxp.jp/pqc

Page11

How to reach us Joppe Bos

Website: Joppe W. Bos is a Technical Director and

www.nxp.com/pqc cryptographer at the Competence Center

Crypto & Security (CCC&S) in the CTO

Whitepaper: organization at NXP Semiconductors. Based

The Emergence of Post-Quantum in Belgium, he is the technical lead of the

Cryptography Post-Quantum Cryptography team, and has

authored over 20 patents and 50 academic

Blogs: papers. He is the co-editor of the IACR

A Brief Outlook on the Migration to Post- Cryptology ePrint Archive.

Quantum Cryptography

Christine Cloostermans

Conservative Post-Quantum Security

with FrodoKEM Christine Cloostermans is a principal

cryptographer at the Competence

Protecting Post-Quantum Cryptography Center for Cryptography and Security

Against Side-Channel Attacks (CCC&S) in the CTO organization at

Standardization of Post-Quantum NXP Semiconductors. She acquired her

Cryptography doctorate from TU Eindhoven on topics

related to lattice-based cryptography.

NXP Stands at the Forefront of Post-

Christine is a co-author on 10+ scientific

Quantum Cryptography

publications, and has given many public

Post-Quantum Cryptography: Physical presentations in the area of post-quantum cryptography.

Attacks and Countermeasures Beyond PQC, she is active in multiple standardization efforts,

Prepare for the Quantum Breakthrough including IEC 62443 for the Industrial domain, ISO 18013 for the

with Post-Quantum Cryptography mobile driver’s license, and the Access Control Working Group

of the Connectivity Standards Alliance.

The Emergence of Post-Quantum

Cryptography Melissa Azouaoui

Melissa Azouaoui is a senior cryptographer

at the Competence Center for

Cryptography and Security (CCC&S) in the

CTO organization at NXP Semiconductors.

She completed her PhD in 2021 at UCLouvain

in Belgium, and NXP in Germany with a

focus on side-channel countermeasures

and evaluations for symmetric and

asymmetric cryptography. Melissa is a

member of the Post-Quantum Cryptography team and her

work at NXP includes side-channel and fault injection attacks

and countermeasures, with a particular focus on lattice and

hash-based cryptography.

Gareth Thomas Davies

Gareth T. Davies is a senior cryptographer at

the Competence Center for Cryptography

and Security (CCC&S) in the CTO

organization at NXP Semiconductors.

Gareth is a member of the Post-

Quantum Cryptography team and works

on various topics including protocol

analysis, authentication schemes and

standardization.

詳細情報:nxp.jp/pqc

NXPおよびNXPのロゴは、NXP B.V.の商標です。その他すべての製品名、サービス名は、それぞれの所有者に帰属します。© 2024 NXP B.V. 611

ドキュメント番号:POSTQUANCOMPWPA4 REV 0